DIG komutu Linux ve Windows işletim sisteminde DNS ve IDN (Internationalized Domain Name) kayıtlarını sorgulamak için kullanacağınız bir araçtır. Dig aracı BIND’in bir parçası olarak geliştirilmiş olup, nslookup’a göre daha fazla detay ve esneklik sağlar. Windows kullanıcıları bu aracı BIND’ın web sitesinden indirebilir, Linux ve Apple sistemlerinde terminal üzerinden kullanabilirsiniz.

DIG’in açılımı “Domain Information Gropher” dır. Bu açıklamanın Türkçe anlamı ise; alan adı bilgi yoklayıcısıdır. Bu araç ile alan adları üzerindeki dns kayıtları ve dns bilgilerini sorgulayarak kontrol edebilirsiniz.

dig “domain-name” komutu ile bir domain’deki A kayıtları görüntülenir. İsteğe bağlı olarak +short komutu ile daha kısa sonuçlar çıkması sağlanabilir.

dig kadirkozan.com.tr

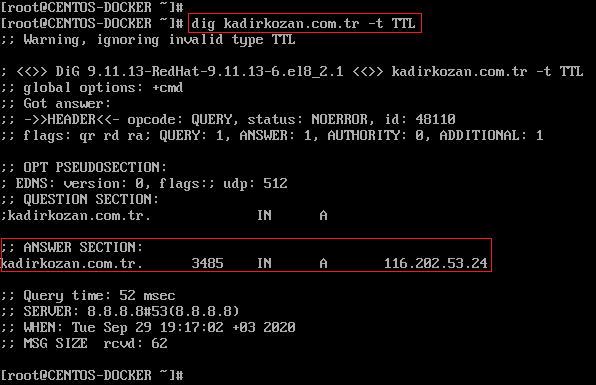

Yukarıdaki çıktı, kadirkozan.com.tr adresinin A kayıtlarını göstermektedir. Bu çıktıda ilgilendiğimiz kısım “ANSWER SECTION” ile başlayan bölümdür. Bu kısımın altındaki satırın başında ; işareti olmadığını görebilirsiniz. Buradaki noktalı virgül işaretleri (;), ilgili satırın bir açıklama satırı olduğunu ifade etmesi bakımından kullanılmaktadır. Cevaptaki diğer bölümler, programın versiyonu, sorgu hakkında bir takım istatistikler paylaşmaktadır. “QUESTION SECTION” kısmında sorgunun aslında kadirkozan.com.tr IN A için yapıldığı görülebilir. Bu yüzden cevap olarak kadirkozan.com.tr. 14399 IN A 116.202.53.24 şeklinde gelmiştir cevap.

dig komutu ile NS (name server) kayıtlarını görüntülemek için “-t NS” parametrelerini kullanabilirsiniz.

dig kadirkozan.com.tr -t NS

dig komutu ile MX kayıtlarını görüntülemek için “-t MX” parametrelerini kullanabilirsiniz.

dig kadirkozan.com.tr -t MX

dig komutu ile Text kayıtlarını görüntülemek için “-t TXT” parametrelerini kullanabilirsiniz.

dig kadirkozan.com.tr -t TXT

dig komutu ile SOA kayıtlarını görüntülemek için “-t SOA” parametrelerini kullanabilirsiniz.

dig kadirkozan.com.tr -t SOA

dig komutu ile TTL kayıtlarını görüntülemek için “-t TTL” parametrelerini kullanabilirsiniz.

dig kadirkozan.com.tr -t TTL

dig komutu ile tüm dns kayıtlarının sorgulanması için “any +noall +answer” parametrelerini kullanabilirsiniz.

dig kadirkozan.com.tr any +noall +answer

- any : Tüm sorgulama tiplerini kullanarak gerekli bilgileri alır.

- +noall : ek bölümler ve istatistikleri gizler

- +answer : cevap alanını (ANSWER SECTION) listeler.

dig -x komutu ile DNS Reverse Lookup kayıtlarını sorgulanabilir.

dig -x 10.56.234.11 + short

dig “dns-server” “domain-name” -t MX komutu ile yapılan aramalarda client sistemin etc/resolv.conf’da kayıtlı dns ler kullanılmadan MX kayıtlarını sorgulayabilirsiniz.

dig 8.8.8.8 kadirkozan.com.tr -t MX

dig “domain-name” +nocomments +noquestion + noauthority +noadditional +nostats komutu ile;

- +nocommetns : bilgileri kapatır.

- +noauthority : yetki alanları kapatır.

- +noadditional : ek bölümleri kapatır.

- +nostats : ek istatistikleri kapatır.

dig komutu ile bir text dizini içerisindeki toplu dns kayıtlarını sorgulamak için aşağıdaki komutları kullanabilirsiniz.

cat dnsrecords.txt

dig -f /tmp/dnsrecords.txt +noall +answer

dig “domain-name” +trace parametresi ile bir alan adının çözümlenmesi için hangi yollardan geçildiği, geçilen yolların neresinde problem oluştuğu veya oluşacağını tespit emek için oldukça faydalıdır.

dig -p “domain-name” “@dns-server-ip” parametresi ile farklı bir port üzerinden dns sorgusu yapmak için kullanılmaktadır.