Kurumsal bilişim dünyasında erişim yönetimi siber güvenliğin temel taşlarından biridir. Kurumlar büyüdükçe, kullanıcı sayısı, sistem karmaşıklığı ve veri akışı da katlanarak artar. Bu noktada en sık sorulan sorulardan biri şudur:

`Kritik sistemlerimin güvenliğini hangi erişim modeliyle daha iyi sağlayabilirim?”

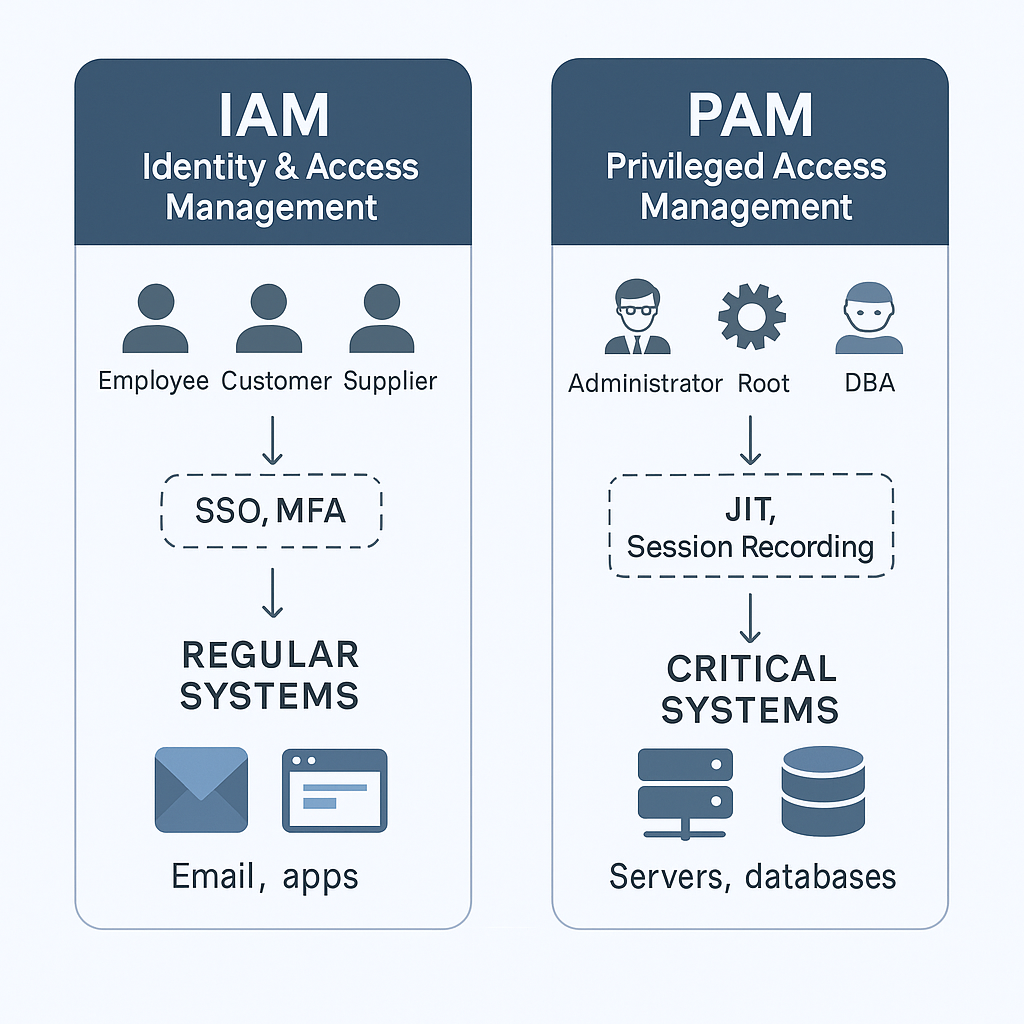

Cevap iki kavramda gizlidir/ IAM (Identity & Access Management) ve PAM (Privileged Access Management).

Her ikisi de erişim kontrolünü hedefler ancak odaklandıkları kullanıcı grupları, erişim seviyeleri ve güvenlik katmanları tamamen farklıdır.

IAM (Kimlik ve Erişim Yönetimi) Nedir?

IAM bir organizasyonun tüm kullanıcılarının ister çalışan, ister müşteri, isterse dış tedarikçi olsun uygulama ve sistemlere erişimini merkezi olarak yöneten bir güvenlik yapısıdır. Kısaca IAM’in amacı “Kim, neye erişebilir?” sorusuna doğru ve güvenli yanıt vermektir.

IAM’in Temel Görevleri

- Kimlik Doğrulama (Authentication):

Kullanıcının gerçekten iddia ettiği kişi olduğunu doğrular.

Örneğin e-posta hesabınıza giriş yaparken parola ve MFA (çok faktörlü doğrulama) girmeniz bu sürecin bir parçasıdır. - Yetkilendirme (Authorization):

Doğrulanan kullanıcı hangi uygulama ve verilere erişebilir, hangi işlemleri yapabilir bunları belirler. - Rol Tabanlı Erişim (RBAC):

Kullanıcılara görev tanımlarına göre erişim seviyeleri atar.

Bir finans çalışanı, teknik altyapı sistemlerine erişemez sistem yöneticisi ise müşteri veritabanına giremez. - Merkezi Yönetim ve Otomasyon:

IAM çözümleri kullanıcı yaşam döngüsünü (oluşturma, yetkilendirme, erişim kaldırma) otomatikleştirir.

Kullanılan Teknolojiler ve Araçlar

IAM genellikle şu araçlarla desteklenir. Okta, Azure Active Directory (AD), ForgeRock, Ping Identity. Bu çözümler bulut veya hibrit ortamlarda kimlikleri senkronize eder erişim politikalarını merkezi hale getirir.

Güvenlik Katmanları

- SSO (Single Sign-On):

Tek bir oturum açma işlemiyle birden fazla uygulamaya erişim sağlar.

Hem kullanıcı deneyimini iyileştirir hem de parola karmaşasını önler. - MFA (Multi-Factor Authentication):

Parola, SMS kodu, biyometrik doğrulama gibi çoklu güvenlik katmanlarıyla erişim sağlar. - RBAC (Role-Based Access Control):

Kullanıcı rollerine göre erişim sınırlarını belirler.

Denetim ve İzleme

IAM çözümleri genellikle “kim, ne zaman, hangi uygulamaya erişti?” sorularına odaklanır. Bu sayede güvenlik ekipleri olası ihlalleri veya olağandışı davranışları hızla tespit edebilir.

PAM (Ayrıcalıklı Erişim Yönetimi) Nedir?

IAM genel kullanıcıların güvenliğini sağlarken PAM sistemin en hassas noktalarına erişen “ayrıcalıklı kullanıcıları” yönetir. Yani PAM şu soruya cevap verir.

“Kim, kritik sistemlere erişebilir ve bu erişim sırasında ne yapabilir?”

PAM’in Hedef Kitlesi

- Sistem yöneticileri

- Veritabanı yöneticileri (DBA)

- Ağ mühendisleri

- Root kullanıcılar

- Güvenlik ve SOC personelleri

Bu kişiler sistemin kalbine erişebilirler; dolayısıyla en yüksek güvenlik riski de onlardadır.

PAM’in Çalışma Prensipleri

- Erişim Öncesi Onay:

Kullanıcı kritik bir sisteme bağlanmadan önce yönetici onayı gerekir. - Zaman Sınırlı Yetkilendirme (Just-In-Time Access):

Erişim kalıcı değildir; yalnızca belirli bir süre için geçerlidir. - Oturum Kaydı (Session Recording):

Tüm oturumlar kayıt altına alınır; kullanıcı hangi komutu çalıştırdı, hangi dosyaya dokundu, hangi sistemi değiştirdi — hepsi izlenebilir. - Otomatik Yetki Kaldırma:

Oturum süresi bitince erişim iptal edilir, böylece kalıcı risk ortadan kalkar. - Denetim ve Raporlama:

“Kim, ne yaptı?” sorusunun yanıtı kayıt altındadır. Bu kayıtlar denetim (audit) süreçlerinde kritik rol oynar.

Kullanılan PAM Araçları

PAM için sektörde öne çıkan çözümler şunlardır:

CyberArk, BeyondTrust, Delinea (Thycotic), HashiCorp Vault.

Bu araçlar, parolaları şifreli kasalarda saklar, erişim isteklerini kaydeder ve otomatik denetim raporları oluşturur.

Böylece kritik sistem erişimleri hem kontrol altına alınır hem de izlenebilir hale gelir.

IAM ve PAM Arasındaki Temel Farklar

| Kriter | IAM | PAM |

|---|---|---|

| Kapsam | Tüm kullanıcılar (çalışan, müşteri, tedarikçi) | Yalnızca ayrıcalıklı kullanıcılar |

| Amaç | “Kim, neye erişebilir?” | “Kim, hassas sistemlere erişebilir?” |

| Erişim Türü | E-posta, SaaS, iş uygulamaları | Sunucu, veritabanı, ağ cihazları |

| Kontrol Mekanizması | Giriş, kimlik doğrulama, rol atama | Zaman kısıtlı erişim, oturum kaydı, denetim |

| Audit Odağı | Kim, hangi uygulamaya erişti | Hangi komutlar çalıştırıldı |

| Araçlar | Okta, Azure AD, Ping Identity | CyberArk, HashiCorp, BeyondTrust |

| Kontroller | SSO, MFA, RBAC | JIT Access, Session Recording, Approval Workflows |

IAM erişimi başlatır PAM erişimi sınırlar ve denetler. Bu nedenle ikisi birlikte çalıştığında sistem güvenliği en üst seviyeye çıkar.

Hangi Durumda Hangisi Kullanılmalı?

IAM Kullanımı:

- Çalışanların e-posta sistemine veya bulut uygulamalarına erişimi

- Müşteri portallarına kimlik doğrulaması

- Rol bazlı erişim yönetimi (örneğin, HR sistemine sadece ilgili personelin erişimi)

PAM Kullanımı:

- Sunucu veya veritabanı yönetimi

- Güvenlik duvarı, ağ anahtarı veya kritik cihazlara erişim

- Root düzeyinde sistem müdahaleleri

Basitçe:

Bir uygulamaya giriş gerekiyorsa → IAM

Bir sistemi yönetmek gerekiyorsa → PAM

IAM ve PAM Birlikte Nasıl Çalışır?

Kurumsal güvenlik stratejisinde en iyi yaklaşım, IAM + PAM entegrasyonudur. IAM kullanıcıların kimliğini doğrular ve erişimi başlatır. PAM ise yüksek riskli erişimleri izler, sınırlar ve kayıt altına alır.

Bu bütünleşik yapı sayesinde kurumlar:

- Gereksiz erişimleri minimize eder,

- Denetim süreçlerini hızlandırır,

- Zero Trust mimarisine uygun bir güvenlik katmanı oluşturur.

IAM ve PAM birbirinin alternatifi değil, tamamlayıcısıdır.

IAM olmadan kullanıcı kimlikleri kontrolsüz kalır,

PAM olmadan ise ayrıcalıklı erişimler denetlenemez hale gelir.

Gerçek siber güvenlik olgunluğu, bu iki yapının birlikte, senkronize ve politikalarla desteklenmiş şekilde uygulanmasıyla sağlanır.

“Kim erişiyor?” sorusuna IAM yanıt verir,

“Ne kadar ve nasıl erişiyor?” sorusuna ise PAM.