Windows Server 2025 ile birlikte IT yöneticilerinin gündeminde olan konulardan biri de Autologon (Otomatik Giriş) özelliği. İlk bakışta küçük bir kolaylık gibi görünen bu seçenek özellikle homelab veya test ortamlarında cazip hale gelse de, arka planda ciddi güvenlik risklerini beraberinde getiriyor.

Bu makalemde Autologon’un neden tercih edildiğini, hangi durumlarda kullanılmaması gerektiğini, nasıl etkinleştirileceğini ve riskleri en aza indirmek için alınması gereken önlemleri kapsamlı bir şekilde ele alacağız.

Autologon’un Cazibesi: Neden Tercih Ediliyor?

Autologon’un en güçlü argümanı zaman kazandırması ve otomasyonu kolaylaştırmasıdır. Özellikle aşağıdaki senaryolarda kullanıcıların dikkatini çeker:

- Homelab ve Deneme Ortamları: Sunucular üzerinde sık sık yeniden başlatma yapıldığında her seferinde kullanıcı girişi gerekmesi can sıkıcı olabilir. Autologon bu süreci ortadan kaldırarak işleri hızlandırır.

- Otomasyon Gereklilikleri: DSC (Desired State Configuration) Winget ile otomatik güncellemeler veya planlanmış görevler, oturum açılmış bir kullanıcı ortamına ihtiyaç duyar.

- Oyun ve Ev Sunucuları: Minecraft, Satisfactory veya Palworld gibi oyun sunucuları çalıştıran kullanıcılar, aileleri için sunucunun her reboot sonrası otomatik açılmasını ister.

- Hızlı Çözümler: Script testleri veya tek seferlik uygulamalar için kısa yoldan devreye alınabilecek bir yöntemdir.

Özetle Autologon çoğu durumda “kestirme bir çözüm” olarak kullanılır.

Görünmeyen Yüzü: Autologon’un Riskleri

Her kolaylığın bir bedeli vardır. Autologon yanlış ellerde çok büyük bir güvenlik açığına dönüşebilir:

Parola Güvenliği Sorunları

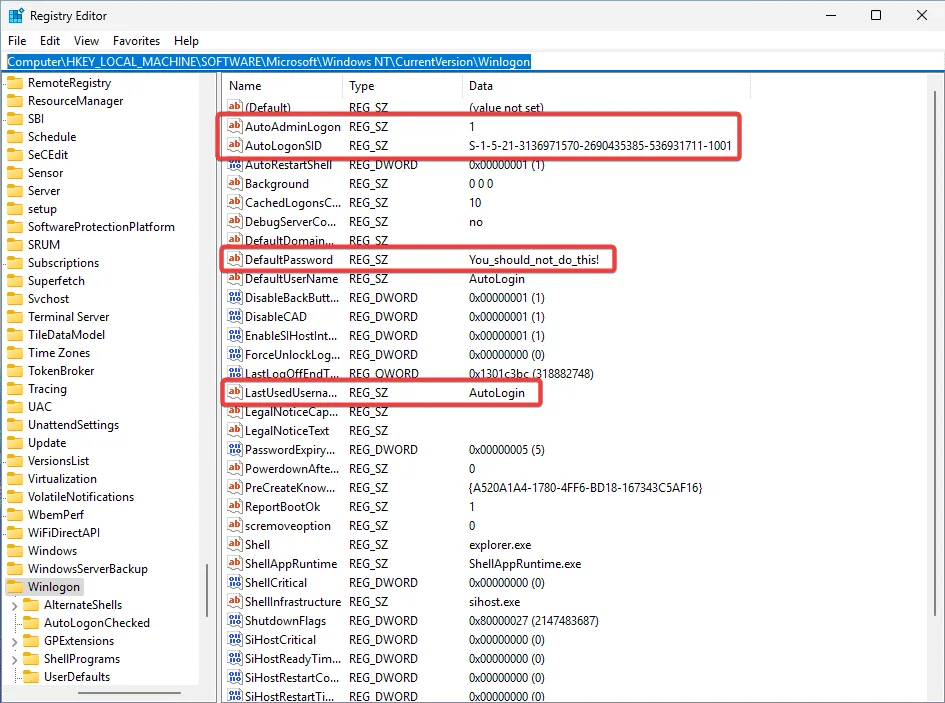

- Kayıt Defteri Üzerinden: Autologon etkinleştirildiğinde şifre

HKLM:\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogonaltında düz metin olarak saklanır. Yani sisteme erişebilen herhangi biri bu parolayı saniyeler içinde görebilir. - Sysinternals Autologon Üzerinden: Parola LSA Secrets içine kaydedilir ancak yine de deneyimli bir saldırgan için erişilemez değildir. Yalnızca çıtayı biraz yükseltir.

Domain Ortamlarında Katlanan Risk

Eğer sunucu domain’e bağlıysa tehlike çok daha büyüktür:

- Autologon ile giriş yapan kullanıcı, domain üzerinde Kerberos ticket’ları alır.

- Bu ticket’lar önbelleğe alındığı için, kötü niyetli bir kişi kolayca lateral movement (yanlamasına hareket) yapabilir.

- Özellikle Domain User veya Domain Admin yetkilerine sahip hesaplarla Autologon yapılması, tüm ağı tehlikeye sokar.

Microsoft’un Uyarısı

Microsoft’un resmi belgelerinde (eski adıyla KB324737) şu ifade açıkça yer alır:

“Autologon özelliği bir kolaylık olarak sunulmuştur. Ancak bu özellik güvenlik açısından ciddi riskler doğurabilir.”

Kısacası: Autologon giriş bariyerini kaldırır ama saldırı yüzeyini dramatik şekilde genişletir.

Windows Server 2025’te Autologon Nasıl Etkinleştirilir?

Yöntem 1: Kayıt Defteri ile

PowerShell kullanarak Autologon’u açabilirsiniz:

# Yönetici olarak çalıştırın

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon' `

-Name AutoAdminLogon -Value '1' -Type String

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon' `

-Name DefaultUserName -Value 'AutoLogin'

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon' `

-Name DefaultPassword -Value 'You_should_not_do_this!'

Uyarı: Bu yöntemde parola herkes tarafından okunabilir. Bu nedenle yalnızca test amaçlı kullanılmalıdır.

Yöntem 2: Sysinternals Autologon Aracı ile

Mark Russinovich tarafından geliştirilen Autologon.exe, daha güvenli bir alternatif sunar:

- Parola LSA Secrets altında şifrelenmiş şekilde saklanır.

- Kullanım için yönetici yetkileri gerekir.

- Kurulum için;

winget install --id Sysinternals.Autologon -e --silentBu yöntem kayıt defteri yöntemine göre daha güvenli olsa da üretim ortamları için hâlâ tavsiye edilmez.

Autologon Kullanırken Alınabilecek Güvenlik Önlemleri

Eğer Autologon kullanmak kaçınılmazsa riskleri en aza indirmek için aşağıdaki önlemler alınmalıdır:

- Yerel Hesaplarla Kullanım: Domain hesapları yerine sadece lokal kullanıcı hesapları tercih edilmeli.

- En Az Yetki İlkesi (Least Privilege): Kullanıcıya kesinlikle admin hakları verilmemeli.

- İzolasyon: Autologon kullanılan sunucu ayrı bir sanallaştırma ortamında çalıştırılmalı ve erişim minimuma indirilmeli.

- Ek Güvenlik Katmanları:

- BitLocker ile disk şifreleme

- Credential Guard ve LSA Protection etkinleştirme

- Windows Defender veya benzeri güvenlik çözümleri kullanma

- Yedekleme Güvenliği: Sunucunun backup dosyaları da aynı hassasiyetle korunmalı.

- Teknik Borç Olarak İzleme: Bu çözüm geçici görülmeli uzun vadede daha güvenli alternatifler planlanmalıdır.

Autologon Windows Server 2025 üzerinde hızlı çözümler ve homelab kolaylıkları için cazip bir araçtır. Ancak güvenlik riskleri göz ardı edilemeyecek kadar büyüktür.

- Üretim ortamlarında asla kullanılmamalı.

- Homelab gibi kontrollü senaryolarda bile yalnızca ek güvenlik önlemleriyle uygulanmalı.

- Uzun vadede Autologon yerine daha güvenli otomasyon yöntemleri tercih edilmelidir.

Unutmayın: Autologon kısa vadede işinizi kolaylaştırabilir; ancak uzun vadede tüm sisteminizi riske atabilecek bir “açık kapı”dır.